В AirDrop нашли серьёзную уязвимость

Она существует с 2019 года.

Исследователи безопасности из Дармштадтского технического университета опубликовали подробный материал, в котором говорится об уязвимости протокола передачи данных AirDrop.

В чём суть: устройства Apple, которые находятся в зоне приёма Bluetooth, обмениваются между собой хеш-пакетами, чтобы определить, записано ли в контактах имя другого человека. То есть система определяет имя пользователя и отображает его фото, если он есть в ваших контактах.

Так вот, любой человек может сымитировать процесс обнаружения устройств AirDrop и с помощью передаваемых хеш-пакетов совершить кражу контактов пользователя.

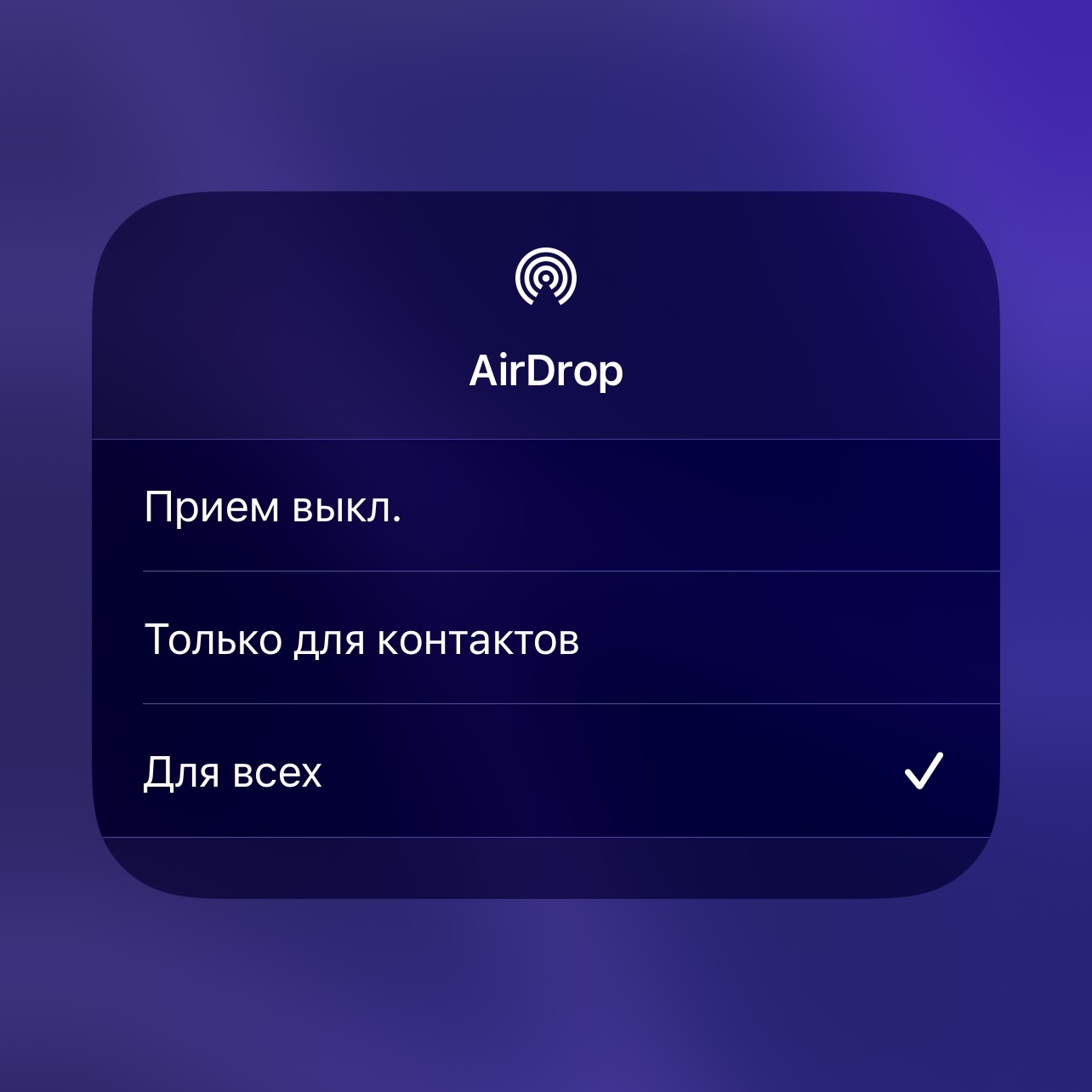

Всё, что должно быть включено на устройстве жертвы, это приём данных по AirDrop от всех или только от контактов.

Apple знает про уязвимость, поскольку специалисты говорили о ней ещё в 2019 году, даже предлагали исправленное ПО, но никакого ответа не получили.

Если опасаетесь кражи контактов — выключайте AirDrop и используйте его только по необходимости. Apple ситуацию никак не прокомментировала и в текущих версиях iOS проблема всё ещё наблюдается.